Bajo la política de construir una sociedad armoniosa, se ha convertido en un nuevo desafío para los departamentos de seguridad de unidades importantes responder al terrorismo y las emergencias de salud pública, fortalecer la gestión de la seguridad interna, cerrar las lagunas de seguridad y garantizar la seguridad personal y de propiedad de el personal.

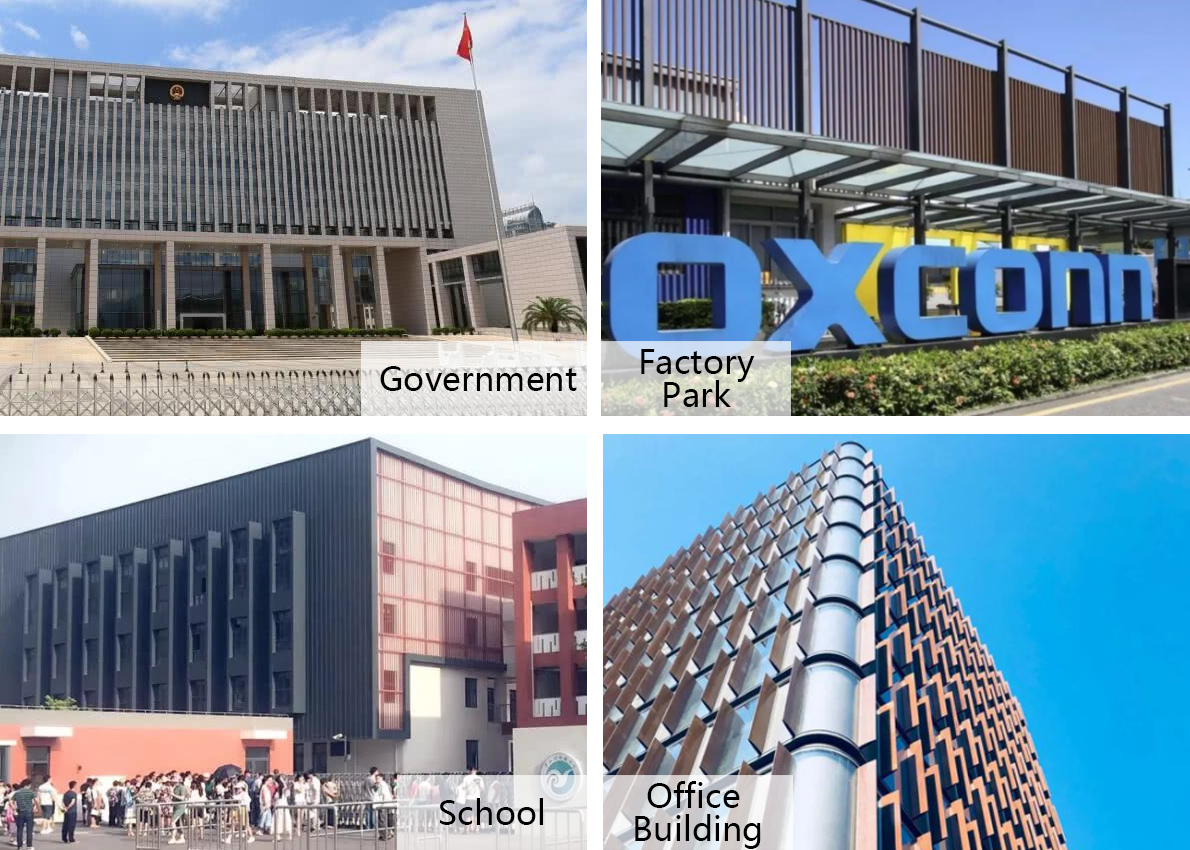

El tradicional "registro manual de visitantes" también se conoce como procedimiento de seguridad humana: el portero pide a los huéspedes que muestren sus documentos o realicen una breve consulta; el portero pide a los huéspedes que registren su visita en el "Registro de visitantes", rellenando su nombre. número de documento, hora de la visita, motivo de la visita, etc. brevemente: el portero pide a los huéspedes que registren su visita en el "Registro de visitantes".Algunas unidades pueden emitir un recibo de visitante para su inspección.El registro manual tradicional de visitantes tiene muchas lagunas de seguridad, un funcionamiento impersonal, bajos niveles de servicio y falta de datos precisos para respaldar la gestión.Lo que es más grave, al adoptar el enfoque de "registro manual de visitantes", los delincuentes pueden utilizar fácilmente tarjetas de identificación falsas o encontrar excusas para cumplir con los requisitos de registro del guardián e ingresar a la unidad para cometer delitos, pero una vez que se rastrea el delito, es posible para descubrir que toda la información registrada es falsa, no hay forma de rastrearla y el registro es prácticamente inútil.Frente a técnicas criminales cada vez más sofisticadas, es imperativo que las unidades mejoren sus propias capacidades de seguridad y prevención del crimen.Para cumplir con la gestión moderna de la información de seguridad y hacer frente a las necesidades de seguridad cada vez más complejas, el uso de un terminal inteligente de gestión de visitantes reduce en gran medida el volumen de trabajo de inspección del personal, mientras que un terminal inteligente para visitantes con tecnología avanzada, operación simple, rendimiento confiable y otros características, puede convertirse en el gobierno, complejos militares, empresas e instituciones, instituciones financieras, seguridad pública, colegios y universidades de gestión de seguridad y protección del asistente adecuado.

Principales características

● Registro de identificación flexible, autenticación de identidad unificada

● Identificación de personas reales, evitar tarjetas perforadas por parte de otros.

● Visita de cita de soporte, visita de invitación, visita de registro temporal y una variedad de formas

● Vinculación de control de acceso, conferencias y otros para lograr una gestión integrada.

● Monitoreo en tiempo real del tráfico de visitantes, visualización en tiempo real

● Comparación de listas negras, evitar la admisión ilegal de personal

● Autenticación rápida, estandarice el orden de entrada y salida.

Productos de la serie BD

Ventajas del producto

Métodos de identificación--- Rostro, huella digital, Mifare/Prox, código QR y otras combinaciones flexibles

Reconocimiento corporal en vivo--- Cámara binocular HDR, previene eficazmente el uso de fotos o videos para reemplazar el reconocimiento

Conveniente desarrollo secundario--- SDK, API para un desarrollo secundario conveniente del SDK

Expansión flexible - Batería ampliable y POE, WIFI, 4G, GPS, HDMI, etc.

Externoconexión--- Conéctese a computadoras, emisores de tarjetas, impresoras, parlantes y otros dispositivos periféricos para facilitar las necesidades de administración

Poderosogestión--- Con varios modos de interfaz, trabaje con plataformas flexibles de gestión de visitantes para lograr una gestión de precisión digital